Page 169 - 《软件学报》2025年第7期

P. 169

3090 软件学报 2025 年第 36 卷第 7 期

Lai 等人 [24] 根据最小哈希可用于进行相似性检索的原理, 提出了一种称为 IFO 哈希的可撤销虹膜模板生成方法,

该方法还通过 Hadamard 积和取模运算进一步提升安全性. 但是, Dong 等人 [6] 基于遗传算法对 IFO 方法发起了原

像攻击以构建隐私保护模板对应原始生物特征的近似值, 文中指出 IFO 方法无法抵御该原像攻击, 并且该方法也

可能会泄露视觉信息. Zhao 等人 [25] 基于负数据库这一信息安全技术提出了一种安全虹膜识别方法, 该方法将原始

生物特征数据转化为负数据保存为隐私保护模板, 通过负数据库恢复原始数据这一过程的 NP 难解来保证虹膜特

征模板的安全. 但 Ouda 等人 [7] 对负虹膜识别方法的安全性进行了评估, 指出该方法容易遭受数据逆向攻击、链接

攻击和多重记录攻击.

由于传统的 CB 和 BCS 方案在一些充满挑战的数据集上 (如 CASIA-Iris-Thousand、CASIA-Iris-Lamp) 无法

达到令人满意的性能, 近 10 年来也有很多基于神经网络的安全虹膜识别方法被提出. Abdellatef 等人 [26] 提出了一

种基于神经网络的可撤销生物特征识别方法, 该方法实现了不错的识别性能, 但是文中并未对安全性进行详细分

析. Kim 等人 [27] 提出了一种基于深度学习的端到端多模态可撤销生物识别方案, 该方法将人脸和眼部区域特征融

合之后通过哈希和压缩模块隐私保护模板. 但上述两个方法由于使用了用户特定的密钥, 存在由于用户特定密钥

被盗而造成隐私泄露的风险, 也无法满足安全性要求. 由于安全性和高性能的需求, 一种基于神经网络与预定义二

进制码的安全生物识别方法被提出, 在文献 [28] 中, 为每个用户分配一个随机的最大熵二进制码, 并训练 CNN 将

用户的图像映射到该二进制码. 最后, 对二进制代码应用加密哈希函数生成最终的保护模板. 在文献 [29] 中, 以前

使用的最大熵二进制码被低密度奇偶校验 (low-density parity-check, LDPC) 码所取代. 该方案利用 LDPC 码的纠

错能力, 增强了对类内变化的鲁棒性. 这两种方案虽然通过加密哈希函数实现了较高的安全性, 并取得了较好的识

别性能, 但在可扩展性上面临着重大挑战. 当新用户注册时, 需要重新训练整个模型, 这意味着先前的训练数据需

要被存储, 然而这样会带来很大的隐私风险.

根据上述讨论, 可以看到结合神经网络的生物识别方案能够同时实现安全性与高性能, 然而这些方法由于神

经网络的使用, 在可扩展性上存在问题. 因此, 本文提出了 GFR-SIR 和 PTR-SIR 两种方案来实现结合神经网络的

生物识别方案的可扩展性.

2 预备知识

2.1 转换网络

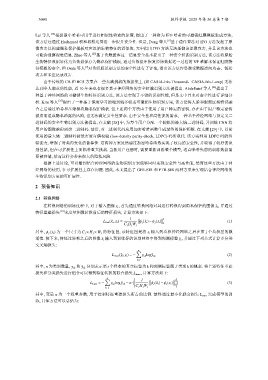

x i , 首先通过转换网络对其进行转换得到隐私保护的图像 , 并通过

在转换网络的训练过程中, 对于输入图像 ˜ x i

特征重建损失 [30] 来度量图像转换前后的特征损失, 计算方法如下:

1

2

L feat (˜x i , x i ) =

ϕ j (ˆx i )−ϕ j (x i )

(1)

2

C j H j W j

其中, ϕ j (x i ) 为一个尺寸为 C j × H j ×W j 的特征图, 该特征图是将 x i 输入到卷积神经网络之后在第 个卷积层的激

j

˜ x i 输入到训练好的识别网络中得到预测标签 , 并通过下列公式计算多分类

活值. 接下来, 将经过转换之后的图像 ˆ y i

交叉熵损失:

n ∑

L class (ˆy i ,y i ) = − y i,k logˆy i,k (2)

k=l

k

k

其中, n 为类别数量, y i,k 和 ˆ y i,k 分别表示第 个样本的真实标签为 和预测标签属于类别 的概率. 将上述特征重建

i

损失和分类损失进行组合可以得到特征转换的联合损失 L trans , 计算方法如下:

( )

l

2

n ∑

L trans = − y i,k log ˆy i,k −α·

ϕ j (ˆx i )−ϕ j (x i )

(3)

2

C j H j W j

k=1

L trans 完成模型的训

其中, 变量 α 为一个权重参数, 用于控制特征重建损失所占的比例. 最终通过最小化联合损失

练, 具体方法可以总结为: