Page 324 - 《软件学报》2021年第5期

P. 324

1548 Journal of Software 软件学报 Vol.32, No.5, May 2021

[1]

但是网络安全形势错综复杂、十分严峻,如何保障域间数据安全共享,成为当下信息安全研究的重点 .对“信息

[2]

孤岛 ”问题,有的解决方案提出用集中式的数据平台来整合各个安全域的数据资源,虽然在一定程度上解决了

[3]

该问题,但是这种传统的“中心化”也面临一些安全隐患 ,例如中心服务器易被攻击、数据易被篡改、面临宕机

[4]

风险、权限判决不透明、无法判断中心化的判决是否真实地执行了策略制定者的意图 等等.

同时,因为各个安全域会按照自身的安全需求制定自己的访问控制策略,当一个终端用户或者安全域需要

请求不同安全域的同一类型资源时,就需要针对不同安全域提出不同的请求,不便于用户访问或者域间数据共

享;而对于被访问的安全域来说,拥有对资源的授权自主性也十分必要.另外,云计算、物联网等新型计算模式的

[5]

出现,形成了当前动态的计算环境 ,这就使得各安全域之间数据交换共享的安全需求变的更为复杂.面对新型

计算模式带来的安全挑战,传统的访问控制无法及时、有效地对其进行控制管理 [5,6] .

为了解决上述问题,本文提出一种基于区块链的域间访问控制模型,以基于属性的访问控制模型(attribute-

based access control,简称 ABAC)为基础,使用统一的属性标准描述各域的访问控制策略,达到动态管理数据、方

便系统管理、便于用户访问的目的;以区块链网络为交互媒介,以智能合约为驱动,达到策略判定自动化,策略执

行真实、可信、透明且可追溯、可审计的目的;安全域可以选择使用非对称加密技术对敏感信息进行处理,达

到保护隐私的目的;同时,各域根据属性标准制定满足自身安全需求的访问控制策略并维护,并根据访问控制策

略执行结果自主授权,实现域间数据自主可控共享、访问控制策略自主定制、数据资源灵活管理的域间数据安

全共享.

1 相关技术及研究

1.1 基于属性的访问控制模型ABAC

[7]

访问控制 作为保护数据资源的一种重要手段,一直都是安全方面研究的重点.传统的访问控制,包括自主

访问控制(discretionary access control,简称 DAC)、强制访问控制(mandatory access control,简称 MAC)、基于角

色的访问控制(role-based access control,简称 RBAC),均在不同场景发挥着相应的作用,见表 1.

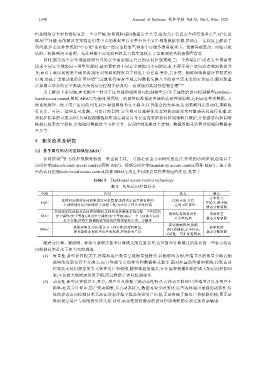

Table 1 Traditional access control technology

表 1 传统访问控制技术

名称 作用 优点 缺点

安全性差

主体对客体的访问权限进行自主管理,主体决定是否将客体的 比较灵活,具有

DAC 开销大,效率低

全部或部分访问权限授予其他主体,可应用于许多系统环境 一定的可扩展性

静态分配权限

系统强制主体服从访问控制规则,主体和客体都被系统分配一个固定的

灵活性差

MAC 安全属性(安全等级),利用安全属性(安全等级)决定一个主体能否访问 增强信息的机密性, 静态分配权限

安全性较高

某个客体,应用于强调机密等级的应用领域如军事、金融等

简化策略管理,明确

权限和角色关联,通过为主体分配适当的角色, 较粗粒度

RBAC 责任和授权,安全性高,

使其能够获得相应角色的权限,应用较为广泛 静态分配权限

灵活性、可扩展性较高

随着云计算、物联网、移动互联网等新型计算模式的日新月异,这些新型计算模式所具有的一些特点给访

问控制技术带来了相当大的挑战.

(1) 海量性.新型计算模式中,终端和用户数量呈现海量性特点.以物联网为例,终端节点的数量会随着物

联网的发展变得十分庞大,而且终端节点的种类和数据格式繁多.面对海量的终端和权限,传统访问

控制技术使用静态的方式管理用户和权限,随着数据的增长,往往需要构建和维护庞大的访问控制列

表,不仅极大地增加系统开销,而且降低了访问控制效率.

(2) 动态性.新型计算模式中,节点、用户以及数据呈现动态性特点.在移动互联网中,终端节点以及用户不

断移动;在云计算中,用户变动频繁,节点动态接入,数据对象实时变化.这些均体现出很强的动态性.传

统的静态访问控制技术无法在动态环境下提前预知用户信息,无法准确了解用户和权限结构,更无法

提前设定用户与权限的对应关系.同时,动态性使得静态的访问控制策略的更新更加复杂敏感.