Page 326 - 《软件学报》2021年第5期

P. 326

1550 Journal of Software 软件学报 Vol.32, No.5, May 2021

策略容易被篡改、单点故障等等.

Fig.1 Centralized structure

图 1 集中式结构

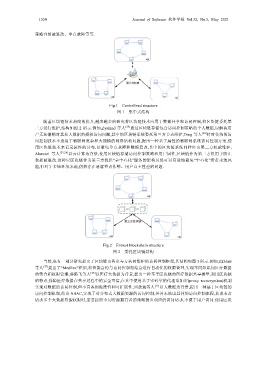

随着区块链技术热度的提升,越来越多的研究将区块链技术应用于数据共享和访问控制,将区块链委托第

三方进行维护,结构如图 2 所示.例如,Zyskind 等人 [23] 通过区块链存储包含访问控制策略的个人数据,以解决用

户无法撤销对其私人数据的授权访问问题,其中的区块链系统委托第三方节点维护;Ding 等人 [24] 针对传统的访

问控制技术不适用于物联网复杂和大规模的网络结构问题,提出一种基于属性的物联网系统访问控制方案,使

用区块链技术来记录属性的分布,以避免单点故障和数据篡改,其中的区块链系统同样经由第三方权威维护;

Alansari 等人 [25,26] 以云计算为背景,使用区块链存储访问控制策略和用户属性,区块链作为第三方仅用于防止

数据被篡改.这种以区块链作为第三方提供“去中心化”服务的架构虽然可以有效地避免“中心化”所带来的风

险,但对于多域环境来说,仍然存在恶意节点作弊、用户自主性差的问题.

Fig.2 Entrust blockchain structure

图 2 委托区块链结构

当然,也有一部分研究提出了区块链由各参与方共同维护的访问控制框架,其结构如图 3 所示.例如,Ekblaw

等人 [27] 提出了“MedRec”框架,将智能合约与访问控制相结合进行自动化的权限管理,实现不同组织间医疗数据

的整合和权限管理;薛腾飞等人 [28] 以医疗大数据为背景,提出一种基于区块链的医疗数据共享模型,利用区块链

的特点,保障医疗数据在共享过程中的安全可信,在其中使用基于密码学的代理重加密(proxy reencryption)机制

实现对数据的访问控制,但不具备细粒度性和可扩展性;刘敖迪等人 [11] 以大数据为背景,提出一种基于区块链的

访问控制机制,结合 ABAC,实现了对分布式大数据资源的访问控制,但并未给出具体的访问控制流程,若请求者

请求多个大数据资源权限时,需要按照不同资源拥有者的策略提出相应的访问请求,不便于用户访问.使用区块