Page 481 - 《软件学报》2026年第1期

P. 481

478 软件学报 2026 年第 37 卷第 1 期

2) 在更新间隔上, 约 20% 的 RP 设置的更新间隔较长, 每天更新低于 20 次, 这些 RP 获取的 RPKI 数据会落

后于 RPKI 资料库的最新版本.

3) 在资料库同步协议方面, 约 95% 的 RP 同时支持 rsync 和 RRDP 协议访问资料库, 但约 90% 的 RP 在 RRDP

协议访问失败后无法切换至 rsync 协议访问. 当资料库 RRDP 服务失效时, 这些 RP 将无法获取 RPKI 更新.

Fontugne 等人 [70] 的测量估计 RP 将 VRP 发送给路由器的延迟不超过 2 min.

● 部署弹性测量: Mirdita 等人 [72] 测量了互联网中 RP 的安全漏洞情况, 发现 56% 的 RP 都存在至少一个安全

漏洞, 易受到拒绝服务 (denial of service, DoS)、RPKI 缓存中毒 [75] 、RPKI 降级 [76] 等攻击, 其原因在于实际部署中

使用的 RP 软件存在如下问题: 1) 未修补漏洞; 2) 版本过旧; 3) 已停止维护.

Hlavacek 等人 [77] 在 2022 年 4 月和 9 月对 RP 的域名解析器弹性情况进行了测量, 发现部分域名解析器存在

以下问题.

1) 存在单点故障: 部署多个 RP 的 AS 中有 42.8% 仅使用一个递归解析器解析 RPKI 发布点, 82.9% 的 RP 使

用的递归解析器位于单一 AS 中, 对单一解析器或者单一 AS 的攻击会导致一个 AS 所有的 RP 失效, 详细结果见

表 11.

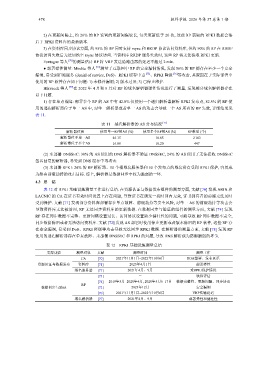

表 11 域名解析器的 AS 分布情况 [77]

解析器位置 使用单一RP的AS (%) 使用多个RP的AS (%) RP数量 (个)

解析器位于单一AS 46.15 18.85 2 163

解析器位于多个AS 16.80 18.20 447

(2) 未部署 DNSSEC: 38% 的 AS 使用的 DNS 解析器不验证 DNSSEC, 24% 的 AS 使用了无法接收 DNSSEC

签名回复的解析器, 易受到 DNS 缓存中毒攻击.

(3) 未部署 RPKI: 24% 的 RP 解析器、10 个根域名服务器和 50 个发布点的域名没有受到 RPKI 保护, 容易成

为路由前缀劫持的攻击目标. 综上, 解析器是数据同步中较为脆弱的一环.

4.3 总 结

表 12 对 RPKI 基础设施测量工作进行总结. 在资源认证与数据发布组件的测量方面, 文献 [70] 发现 ARIN 和

LACNIC 的 CA 在证书有效时间设置上存在问题, 导致证书在颁发一段时间内无效, 证书拥有者的前缀无法及时

受到保护. 文献 [71] 发现部分资料库部署存在单点故障、前缀劫持等安全风险, 对单一 AS 的前缀劫持等攻击会

导致资料库无法被访问, RP 无法同步资料库的更新数据. 在数据同步与验证的组件的测量方面, 文献 [74] 发现

RP 存在同步数据不完整、更新间隔设置过长、访问协议设置缺少健壮性的问题, 可能导致 RP 同步数据不完全,

同步数据陈旧或者无法访问资料库. 文献 [72] 发现 AS 部署时使用停止更新或者版本陈旧的 RP 软件, 这些 RP 存

在安全漏洞, 易受到 DoS、RPKI 降级等攻击导致无法同步 RPKI 数据. 在解析器的测量方面, 文献 [78] 发现 RP

使用的递归解析器存在单点故障、未部署 DNSSEC 和 RPKI 的问题, 导致 DNS 解析成为防御脆弱的环节.

表 12 RPKI 基础设施测量总结

支撑功能 测量对象 文献 测量时间 测量工作

CA [70] 2021年11月1日–2022年10月6日 ROA签署、发布延迟

资源认证与数据发布 资料库 [71] 2023年4月1日 部署弹性

域名服务器 [77] 2021年4月、9月 受RPKI保护情况

[73] - 软件评估

[74] 2019年3月–2020年4月, 2020年5月6–17日 数据完整性、更新间隔、同步协议

RP

数据同步与验证 [72] 2023年12月 安全漏洞

[70] 2021年11月1日–2022年10月6日 VRP传输延迟

域名解析器 [77] 2021年4月、9月 部署弹性和健壮性