Page 459 - 《软件学报》2026年第1期

P. 459

456 软件学报 2026 年第 37 卷第 1 期

之处是实验所使用的数据集 ASCAD 和 f ASCAD r[21] 是同一块芯片上所采集的轨迹, 他们未考虑芯片差异对攻击可

移植性的影响.

在表 9 中, 对面向目标设备可获取标签信息场景的方法进行了总结. 该类方法假设攻击者能够获取目标设备

少量轨迹的标签信息. 为了更直观、量化地对比各个方法的性能, 表 10 总结了各类方法的实验设置与其所达到的

攻击效果. 由于 Thapar 等人 [56] 的研究采用的是仿真环境, 因此不纳入本表中的数据对比. 在 Chipwhisperer 采集平

台下, 对开发板 STM32F1-STM32F4 进行的跨设备攻击实验结果显示, 预训练+微调 [83] 的方法能够在使用 20 000

条建模轨迹训练, 2 500 条带标签目标轨迹进行微调的情况下, 通过 3 条轨迹就能完成攻击. 相较之下, 利用元迁移

学习的方法能够仅使用 800 条轨迹微调的情况下, 达到相同的性能, 并且能够在使用 50 000 条建模轨迹训练,

1 500 条轨迹微调的情况下, 使用 230 条轨迹能够实现从 STM32Fx 到 XMEGA 的跨设备攻击. 模块化网络则能够

极大减少训练时间成本, 在 ASCAD 数据集实验环境下, 针对其偏移参数为 0、50 和 100 的版本, 模型分别只需 9、

65 和 100 个周期即可完成训练并破解密钥.

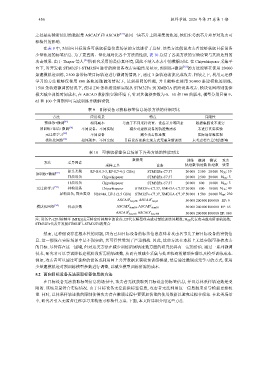

表 9 目标设备可获取标签信息场景方法的详细对比

方法 应用场景 特点 局限性

预训练+微调 [83] 相同副本 考虑了不同采样设置、设备差异等因素 数据集假设不现实

预训练+冻结+微调 [56] 不同设备、不同实现 减少对建模设备的轨迹数需求 未进行真实实验

元迁移学习 [59] 不同设备 减少攻击轨迹数 实际场景难实现

模块化网络 [54] 相同副本、不同实现 目标设备更换实现方式无需重新训练 未考虑芯片差异的影响

表 10 可获取标签信息场景下各类方法的性能对比

数据集 训练 微调 测试 攻击

方法 差异因素

采样工具 设备 轨迹数轨迹数 轨迹数 效果

探头类别 RF-B 0.3-3, RF-K7-4 (1 GS/s) STM32Fx-C7.37 20 000 2 500 20 000 N GE : 10

预训练+微调 [83]

同质设备 Chipwhisperer STM32Fx-C7.37 20 000 2 500 20 000 N GE : 3

同质设备 Chipwhisperer STM32Fx-C7.37 20 000 800 10 000 N GE : 3

元迁移学习 [59] 异构设备 Chipwhisperer STM32Fx-C7.37, XMEGA-C7.37 20 000 800 10 000 N GE : 40

异构设备, 探头类别 N2894A, LF-3 (2.5 GS/s) STM32Fx-C7.37, XMEGA-C7.37 50 000 1 500 20 000 N GE : 230

f r

ASCAD desy50 , ASCAD desy0 50 000 200 000100 000 EP: 9

r

f

模块化网络 [54] 抖动参数 ASCAD desy50 , ASCAD desy50 50 000 200 000100 000 EP: 65

f r

ASCAD desy50 , ASCAD desy100 50 000 200 000100 000 EP: 100

注: 设备名-C[时钟频率 (MHz)]表示特定时钟频率的设备; EP代表模型攻击成功最低训练周期数; N GE 代表攻击成功所需轨迹数;

STM32Fx代表开发板STM32F1–STM32F4的集合

然而, 这种假设存在根本性的问题, 因为已知目标设备的标签信息意味着攻击者事先了解目标设备的密钥信

息. 这一假设在实际场景中是不现实的, 其可行性受到了严重挑战. 因此, 这些方法在本质上无法实现可移植攻击

的目标. 尽管存在这一困境, 但对这类方法在减少训练所需轨迹数方面的研究仍具有一定的价值. 通过一系列微调

技术, 研究者可以尝试降低建模阶段所需的轨迹数, 从而有效减少采集与处理轨迹的繁琐步骤以及模型训练成本.

例如, 攻击者可以通过可掌控的设备或利用网上公开数据来获取预训练模型, 然后通过微调或元学习的方式, 使用

少量建模轨迹对预训练模型参数进行调整, 以减少模型训练所需的成本.

5.2 面向目标设备无法获取标签信息的方法

在目标设备无法获取标签信息的场景中, 攻击者无权获取到目标设备的标签信息, 并且总体采样轨迹数是受

限的. 该场景最符合实际情况. 由于目标设备无法提供标签信息, 攻击者无法利用这一信息源来引导模型更新权

重. 同时, 总体采样轨迹数的限制使得攻击者在微调过程中要更加慎重的使用数据以避免过拟合现象. 在此类场景

中, 研究者引入无监督迁移学习来构造可移植性方案. 下面, 本文将详细介绍这些方法.