Page 461 - 《软件学报》2026年第1期

P. 461

458 软件学报 2026 年第 37 卷第 1 期

6.1 总 结

现有的可移植性方案主要涵盖数据预处理、多设备训练和迁移学习这 3 个技术方面, 以解决可移植性问题.

首先, 数据预处理作为操作最简便、实现成本最低的方法, 是攻击者优先考虑的方法之一. 不可迭代算法主要涉及

了 PCA、LDA、DWT、FFT 等预处理技术, 其中 PCA、LDA 更擅长处理噪声、直流偏移所引起的差异, 而 FFT、

DWT 则擅长处理未对齐的轨迹. 此外, 自编码器、U-Net 等深度学习技术则在更复杂对策的可移植场景进行探索.

相较于预处理技术, 基于多设备训练的可移植性方案在攻击性能上表现更为高效. 研究者推荐使用 CNN、MLP

作为基础网络来训练高泛化性模型. 然而, 该方法对攻击场景的设备数量以及采集轨迹的要求也更加苛刻. 基于迁

移学习的方案对不同攻击场景的适用性更为广泛. 一方面, 在目标设备能够获取标签信息的场景下, 采用元学习迁

移、有监督微调技术能够极大减少建模/攻击所需的轨迹数. 另一方面, 在目标设备完全不能获取标签信息, 甚至

采集轨迹困难的场景下, 使用无监督微调和对抗迁移学习技术可以消除建模设备与目标设备的特征差异. 最后,

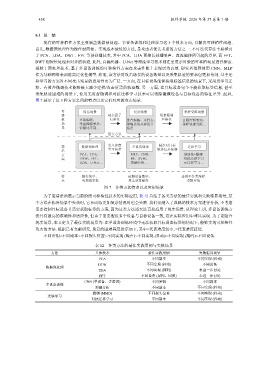

图 7 展示了这 3 种方案之间的特点以及它们对应的攻击场景.

可 简易场景 复杂场景 采样受限场景

移 动态因子 场景限制

植 直流偏移、 复杂化 垂直振幅、采样点、 严格化 目标密钥未知、

场 垂直振幅差异、 信噪比等差异组合 采样轨迹受限…

景 信噪比不同… 场景

组合方案

技 数据预处理 引入深度 多设备训练 减少对目标 迁移学习

术 学习技术 轨迹信息依赖

方 PCA、LDA、 MLP、CNN、 预训练+微调

案 DTW、FFT、 RF、SVM、 对抗迁移学习

EDA、U-Net … 消融分析… 元迁移学习…

特 操作简单、 依赖设备数量、 适用于各类采样

点 实现成本低 攻击效率最高 受限环境

图 7 各类方法特点以及应用场景

为了更清楚地展示当前阶段可移植性技术的实际应用, 表 12 总结了各类方法的最佳实践和失败临界场景, 某

个方法在临界场景中失效时, 它在面临更加复杂情况时也会失败. 我们仅纳入了成熟的技术方案进行分析, 不考虑

需要控制目标设备且需要获取标签的方案, 因为这类方法尚无法直接应用于现实场景. 从理论上讲, 多设备训练方

法具有最高的准确性和适应性, 但由于需要假设多个设备与目标设备一致, 这在实际应用中难以实现. 为了更贴合

现实场景, 本文定义了最佳实践场景为: 在单设备训练环境中无法获取目标设备标签的情况下, 能够实现可移植性

攻击的方法. 根据已有文献研究, 场景的困难程度排序如下, 其中<代表难度较小, ≈代表难度接近.

不同密钥<不同副本<不同探头位置<不同实现 (噪声)<不同实现 (抖动)≈不同实现 (掩码)<不同设备.

表 12 各类方法的最佳实践用例与失败场景

方法 具体技术 最佳实践用例 失败临界场景

PCA 不同副本 不同实现 (抖动)

DTW 不同实现 (抖动) 不同设备

数据预处理

EDA 不同实现 (掩码) 未进一步讨论

FFT 不同设备 (异构、同质) 未进一步讨论

CNN (单设备、多密钥) 不同密钥 不同副本

多设备训练

消融分析 不同副本 不同实现 (抖动)

微调 (MMD) 不同探头位置 不同实现 (抖动)

迁移学习

对抗迁移学习 不同副本 不同实现 (抖动)