Page 199 - 《软件学报》2021年第11期

P. 199

黄立峰 等:一种基于进化策略和注意力机制的黑盒对抗攻击算法 3525

3.4 相关工作对比实验

为了验证本文提出方法的高效性,将本文提出的方法与目前表现最优的 4 种黑盒攻击方法进行比较,包括:

(1) 基于自动编码器的零阶优化方法 AutoZOOM [28] ;(2) 基于有限差分算法的对抗攻击方法 FD-Attack [26] ;

(3) 基于自然进化算法的有限查询方法 QL-Attack [29] ;(4) 基于模型决策边缘的攻击方法 D-based Attack [33] .为了

进行公平的对比,本文需要对上述 4 种方法的参数进行设置.在 AutoZOOM 方法中,本文选择攻击效果最好的

AutoZOOM-AE 策略进行实验 [28] ,正则权重初始化为λ=10.0,且随着迭代次数增加.考虑到 FD-Attack 方法在对

抗攻击大尺度图片时需要大量的查询次数,因此采用随机分组 [26] 策略进行加速,其中,FD-Attack 方法的随机分

组的像素数量设为 1 000.QL-Attack 方法中,按原文实验设置,随机采样向量的数量 M=50,步长α=0.01,标准差

5

σ=0.001.上述 3 种方法以首次目标攻击成功或达到最大查询次数 QN max =2×10 为停止条件.D-based Attack 方法

的初始对抗样本图像选自 ImageNet 数据集,并可以被正确分类为目标标签.本文与 D-based Attack 方法对比两

种结果:(1) 限制查询次数与本文方法的结果相同时,生成扰动的 L 2 范数,记为 D-based;(2) 当查询次数达到上限

QN max 时,生成扰动的平均 L 2 范数,记为 D-based+.

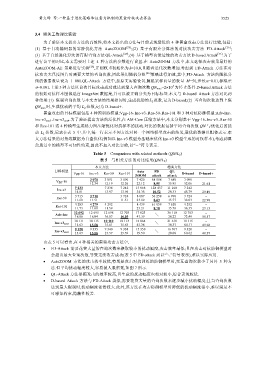

黑盒攻击的目标模型包括 4 种预训练模型:Vgg-16、Inc-v3、Res-50、Res-101 和 3 种对抗防御模型:Adv-Inc、

Inc-v3 ens3 、Inc-v3 ens4 .为了验证提出方法的泛化性,在 AM-Com 压缩方法中,本文分别基于 Vgg-16、Inc-v3、Res-50

和 Res-101 这 4 种模型生成热力图压缩优化对抗样本的扰动.对比的数据包括平均查询次数 QN 与优化后的扰

动 L 2 范数,记录在表 5 中.其中,每一行表示不同方法对同一个网络模型攻击的结果,最优的数据以粗体表示.本

文方法结果的对角线数据为白盒优化(例如以 Inc-v3 模型为基础来优化 Inc-v3 模型生成的对抗样本),考虑到黑

盒场景中的模型不可知性约束,因此不加入对比实验,以“―”符号表示.

Table 5 Comparison with related methods (QN/L 2 )

表 5 与相关方法的对比结果(QN/L 2 )

本文方法 相关方法

目标模型 Auto FD QL

Vgg-16 Inc-v3 Res-50 Res-101 D-based D-based+

ZOOM attack attack

3 078 3 091 3 090 7 420 68 508 7 680 3 090 −

Vgg-16 ―

12.34 12.19 12.26 22.12 8.95 15.95 32.06 21.61

7 233 7 238 7 242 13 068 128 457 11 160 7 242 −

Inc-v3 ―

14.01 13.97 13.96 34.38 10.52 20.33 48.79 29.49

3 715 3 710 3 724 8 087 56 258 6 990 3 724 −

Res-50 ―

11.60 11.51 11.51 23.89 8.63 15.77 38.03 22.90

4 283 4 279 4 292 8 439 61 059 7 620 4 292 −

Res-101 ―

11.73 11.68 11.59 25.21 8.78 15.70 36.35 23.13

12 692 12 695 12 698 12 703 17 023 36 110 12 703 −

Adv-Inc ╲

16.06 16.04 16.07 16.03 41.39 20.22 72.49 58.57

10 111 10 115 10 110 10 113 16 864 21 610 10 115 −

Inc-v3 ens3 ╲

15.62 15.58 15.61 15.63 42.28 20.37 64.11 49.68

9 320 9 335 9 340 9 338 15 350 16 767 9 320 −

Inc-v3 ens4 ╲

15.67 15.56 15.57 15.59 39.50 20.08 60.62 48.39

由表 5 可以看出,在 4 种相关的黑箱攻击方法中,

• FD-Attack 需要花费大量的查询次数来换取较小的扰动幅度,攻击效率最低;且在攻击对抗防御模型时

会超出最大查询次数,导致无法攻击成功(表 5 中 FD-attack 列以“╲”符号表示),难以实际应用.

• AutoZOOM 方法的攻击效率较优,特别是攻击对抗训练的防御模型时,交互查询次数少于另外 3 种方

法.但平均扰动幅度较大,容易被人眼察觉,如图 7 所示.

• QL-Attack 方法黑箱攻击的效率较高,且生成的扰动幅度也相对较小,综合表现较优.

• D-based Attack 方法与 FD-Attack 类似,需要花费大量的查询次数来逐步减小扰动幅度;且当查询次数

达到最大限制时,扰动幅度依然较大.此外,该方法在攻击防御模型时降低的扰动幅度很小,难以满足不

可感知约束,隐蔽性较差.