Page 307 - 《软件学报》2021年第5期

P. 307

马钰锡 等:面向智能攻击的行为预测研究 1531

全态势时序数据的可预测性,他们通过利用小波分析法计算 Hurst 指数,推导出网络态势时间序列是偏随机游走

序列,具有一定的自相似性,并根据可预测性与 Hurst 指数的关系,判断态势时序数据的可预测性,从而证实了报

警时间序列的关联性和可预测性,利用网络报警时间序列数据进行攻击预测具备一定的可行性.

(3) 攻击意图目的性

实际的智能攻击攻防对抗的场景中,攻击者在实施攻击之前,例如恶意软件或钓鱼邮件的散播,在设定的总

体入侵目标下,通常都会提前计划攻击对象和相应的攻击步骤,每一步均有明确的攻击目标和攻击方式,具备极

强的针对性和目的性;同时,随着每一步的成功实施,智能攻击将持续进行,越接近攻击整体目标,其攻击意图越

明显,这直接导致其可推测性也越来越高,越来越可靠.

2 智能攻击的行为预测方法概述

目前,对于攻击预测方法的分类有多种,根据预测方法的属性,可以分为定量预测方法、定性预测方法和混

[9]

合预测方法 [32] ;根据模型类别,可以分为离散模型、连续模型、数据挖掘模型等 .基于第 1.1 节中智能攻击的定

义,面向不同类别的代表性的智能攻击行为,调查了目前主要的研究工作,本文根据预测方法的模式,将主流的

方法分为基于神经网络的预测方法、基于博弈论的预测方法、基于攻击图的预测方法、基于数据挖掘的预测

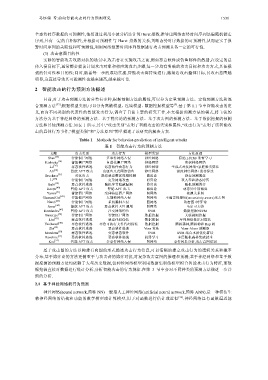

方法和其他预测方法.如表 1 所示,其中,“攻击类别”表明了智能攻击的类别和属性,“攻击行为”表明了该智能攻

击的具体行为事件,“模型类别”和“方法原理”简单描述了该研究的解决方案.

Table 1 Methods for behavior-prediction of intelligent attacks

表 1 智能攻击行为的预测方法

文献 攻击类别 攻击行为 模型类别 方法原理

Shen [33] 智能僵尸网络 多事件网络入侵 神经网络 原始 LSTM+监督学习

Kishioka [34] 智能僵尸网络 自进化僵尸网络 神经网络 卷积神经网络

Lu [35] 恶意软件逃逸 恶意软件动态行为 神经网络 生成式对抗网络+家庭聚类算法

Ali [36] 智能 APT 攻击 高级鱼叉式网络钓鱼 神经网络 深度神经网络+遗传算法

Bruckner [37] 对抗攻击 混淆恶意数据逃避检测 博弈论 静态预测博弈

Li [38] 智能僵尸网络 复杂网络攻击 博弈论 双人零和静态博弈

Bulò [39] 恶意软件逃逸 随机字节隐藏漏洞 博弈论 随机预测博弈

Haopu [40] 智能 APT 攻击 智能 APT 攻击 博弈论 动态贝叶斯博弈

Yassin [41] 智能僵尸网络 变体特征僵尸网络 图网络 依赖关系图

GhasemiGol [42] 智能僵尸网络 大规模网络入侵 图网络 不确定性感知(uncertainty-aware)攻击图

Nandi [43] 智能僵尸网络 系统漏洞入侵 图网络 攻击图+博弈论

Amer [44] 智能 APT 攻击 恶意软件 API 调用 图网络 马尔可夫链

Hernández [45] 智能 APT 攻击 社交网络钓鱼 SVM 数据挖掘+SVM

Banerjee [46] 智能僵尸网络 智能僵尸网络 数据挖掘 关联规则挖掘

Lim [47] 恶意软件逃逸 恶意代码伪装 数据挖掘 序列相似性比对算法

Vaishnavi [48] 恶意软件逃逸 恶意可执行文件代码伪装 数据挖掘 随机森林,随机树和 Rep 树

Zhi [49] 恶意软件逃逸 恶意软件逃逸 Venn 算法 Venn-Abers 预测器

Mursleen [50] 恶意软件逃逸 变态恶意软件 SVM SVM 结合水波优化算法

Roseline [51] 恶意软件逃逸 恶意软件逃逸 机器学习 多层随机森林集成技术

Kou [52] 智能 APT 攻击 多事件网络入侵 图网络 事件因果分析,攻击意图识别

基于攻击图的方法以构建有向图的形式描述攻击行为信息,可以清晰地建立攻击行为的逻辑关系和概率

分布;基于博弈论的方法更侧重于与攻击者的博弈对抗,对复杂攻击意图的推理和预测;基于神经网络和基于数

据挖掘的预测方法均依赖于大量历史数据,但神经网络模型利用数据集训练模型拟合智能攻击行为特征,而数

据挖掘直接对数据进行统计分析,分析智能攻击的行为规律.在第 3 节中会对不同种类的预测方法做进一步详

细的分析.

2.1 基于神经网络的行为预测

神经网络(neural network,简称 NN)一般指人工神经网络(artificial neural network,简称 ANN),是一种模仿生

物神经网络的结构和功能的数学模型或计算模型,用于对函数进行估计或近似 [53] .神经网络具有函数逼近能