Page 451 - 《软件学报》2026年第1期

P. 451

448 软件学报 2026 年第 37 卷第 1 期

强掩码方案的 AES-128. 数据采集自 5 块嵌入式设备, 其中 4 块是 STM32F411VE 开发板, 另一块是 Piñata 开发

板. STM32F411VE 的采样频率为 1 GHz, 轨迹噪声较大. 而 Piñata 的采样精度更高. 弱掩码方案在 SBox 操作后移

除掩码, 易泄露掩码信息. 而强掩码方案在 ShiftRows 后移除掩码, 提升了安全性. 该数据集可用于评估“相同设备、

不同副本”“相同设备、不同实现”“不同设备”场景下的可移植攻击性能. 该数据集可通过以下链接获取: https://

github.com/urioja/AESPT.

以上列出了所有可用于可移植性分析的公开数据集. 尽管大多数研究尚未公开其实验所使用的数据集, 但许

多研究基于 ChipWhisperer 平台提供的工具和套件采集现有数据, 研究者可参考目标论文所提供的实验参数对齐

实验设置. 此类研究不建议使用仿真轨迹进行验证, 因为仿真轨迹无法有效反映现实中硬件差异对可移植性的影

响, 大幅降低研究的可信度. 而基于真实轨迹添加相应的人工对策或噪声来模拟不同实现是一种公认的有效方法,

对于这方面本文推荐采用 ASCAD 数据集所提供的模拟噪声和抖动对策的方法.

2.5 可移植性场景及其影响因素分析

表 2 列举了目前文献中所有可能影响攻击可移植性的因素, 其中包括设备参数、算法实现、硬件异质性、制

造商特定的防护策略等多方面因素. 此外, 本文提出了对可调/动态分组密码算法的可移植性场景. 这些因素构成

了攻击可移植性的多维度难题. 在实际应用中这些因素的相互交织和组合将使攻击者面临更为复杂的环境. 这些

场景严重限制了攻击方案的实用性和应用场景, 如何对不同差异场景建立精准、高效的可移植方案是需要持续探

索的方向.

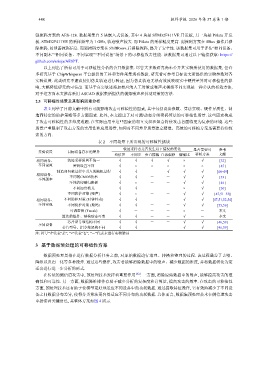

表 2 不同场景下所出现的可移植性挑战

轨迹采样点是否发生以下情况的变化 是否需要可 参考

实验设置 目标设备存在的差异

均值差 不同步 垂直振幅 直流偏移 信噪比 移植方案 文献

相同设备、 轨迹采样设置不统一 √ √ √ √ × √ [32]

不同设置 密钥设置不同 √ × × × × × [45]

制造和包装过程中引入的随机过程 √ √ - √ √ √ [46–49]

相同设备、 不同的CMOS技术 √ √ - - √ √ [33]

不同副本

不同的印刷电路板 √ × - - √ √ [46]

不同加密模式 √ √ - - × √ [50]

不同防护对策 (噪声) √ × - - √ √ [47,51–53]

相同设备、 不同防护对策 (时钟抖动) √ √ - - √ √ [47,51,52,54]

不同实现 不同防护对策 (掩码) √ √ - - √ √ [55,56]

可调密钥 (Tweak) √ - - - × - 本文

算法的组件、结构动态可变 √ √ - - √ - 本文

芯片型号和结构不同 √ √ - - √ √ [46,59]

不同设备

芯片型号、指令集架构不同 √ √ - - √ √ [46,59]

注: 符号“√”代表“是”, “×”代表“否”, “-”代表未进行实验验证

3 基于数据预处理的可移植性方案

数据预处理是指在进行数据分析任务之前, 对原始数据进行清理、转换和整理的过程. 该过程涵盖了去噪、

降维以及归一化等多种操作. 通过这些操作, 攻击者能够消除数据中的噪声、减少数据的维度, 并将数据转化为更

适合进行进一步分析的形式.

在传统的侧信道攻击中, 预处理技术发挥着重要作用 [62] . 一方面, 消除原始数据中的噪声, 能够提高攻击的准

确性和可靠性. 另一方面, 数据降维操作有助于减少分析的复杂度和计算量, 提高攻击的效率. 在攻击的可移植性

方面, 预处理技术还有助于使模型更好地适应不同设备中的功耗数据. 通过提取特征操作, 它有效地减少了不同设

备之间数据分布差异, 使得分类算法更容易适应不同分布的功耗数据. 总体而言, 数据集预处理技术在侧信道攻击

中扮演着关键角色, 其整体方案如图 4 所示.