Page 250 - 《软件学报》2021年第12期

P. 250

3914 Journal of Software 软件学报 Vol.32, No.12, December 2021

MVDB Our Scheme

CVDB Without FD Scheme

1x10 6

100000

10000

1000

100

10

1

1000 2000 3000 4000 5000 6000 7000 8000 9000 10000

数据库中数据集大小

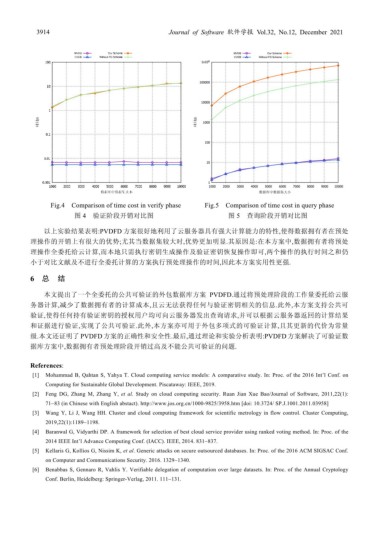

Fig.4 Comparison of time cost in verify phase Fig.5 Comparison of time cost in query phase

图 4 验证阶段开销对比图 图 5 查询阶段开销对比图

以上实验结果表明:PVDFD 方案很好地利用了云服务器具有强大计算能力的特性,使得数据拥有者在预处

理操作的开销上有很大的优势;尤其当数据集较大时,优势更加明显.其原因是:在本方案中,数据拥有者将预处

理操作全委托给云计算,而本地只需执行密钥生成操作及验证密钥恢复操作即可,两个操作的执行时间之和仍

小于对比文献及不进行全委托计算的方案执行预处理操作的时间,因此本方案实用性更强.

6 总 结

本文提出了一个全委托的公共可验证的外包数据库方案 PVDFD.通过将预处理阶段的工作量委托给云服

务器计算,减少了数据拥有者的计算成本,且云无法获得任何与验证密钥相关的信息.此外,本方案支持公共可

验证,使得任何持有验证密钥的授权用户均可向云服务器发出查询请求,并可以根据云服务器返回的计算结果

和证据进行验证,实现了公共可验证.此外,本方案亦可用于外包多项式的可验证计算,且其更新的代价为常量

级.本文还证明了 PVDFD 方案的正确性和安全性.最后,通过理论和实验分析表明:PVDFD 方案解决了可验证数

据库方案中,数据拥有者预处理阶段开销过高及不能公共可验证的问题.

References:

[1] Mohammad B, Qahtan S, Yahya T. Cloud computing service models: A comparative study. In: Proc. of the 2016 Int’l Conf. on

Computing for Sustainable Global Development. Piscataway: IEEE, 2019.

[2] Feng DG, Zhang M, Zhang Y, et al. Study on cloud computing security. Ruan Jian Xue Bao/Journal of Software, 2011,22(1):

71−83 (in Chinese with English abstact). http://www.jos.org.cn/1000-9825/3958.htm [doi: 10.3724/ SP.J.1001.2011.03958]

[3] Wang Y, Li J, Wang HH. Cluster and cloud computing framework for scientific metrology in flow control. Cluster Computing,

2019,22(1):1189−1198.

[4] Baranwal G, Vidyarthi DP. A framework for selection of best cloud service provider using ranked voting method. In: Proc. of the

2014 IEEE Int’l Advance Computing Conf. (IACC). IEEE, 2014. 831−837.

[5] Kellaris G, Kollios G, Nissim K, et al. Generic attacks on secure outsourced databases. In: Proc. of the 2016 ACM SIGSAC Conf.

on Computer and Communications Security. 2016. 1329−1340.

[6] Benabbas S, Gennaro R, Vahlis Y. Verifiable delegation of computation over large datasets. In: Proc. of the Annual Cryptology

Conf. Berlin, Heidelberg: Springer-Verlag, 2011. 111−131.