Page 432 - 《软件学报》2025年第8期

P. 432

武文浩 等: 可编程数据平面 DDoS 检测与防御机制 3855

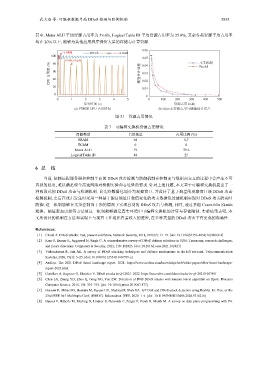

其中, Meter ALU 平均资源占用率为 39.6%, Logical Table ID 平均资源占用率为 25.0%, 其余各类资源平均占用率

均在 20% 以下, 能够为其他应用程序保留大量的存储与计算资源.

0.06

表项配置 流量采集 Jaqen 本文机制

100

0.05

控制面表项查询 0.04 本文机制

CPU 占用率 (%) 60 熵值估计误差 0.03

80

Euclid

40

20 0.02

0.01

0

0

0 1 2 3 4 5 0 100 200 300 400 500

运行时间 (s) 资源占用 (KB)

(a) 控制面 CPU 占用情况 (b) Sketch 资源占用与熵值估计误差

图 21 资源占用情况

表 7 可编程交换机资源占用情况

资源类型 占用数量 占用比例 (%)

SRAM 64 6.7

TCAM 0 0

Meter ALU 19 39.6

Logical Table ID 48 25

6 总 结

当前, 依赖远程服务器和控制平面的 DDoS 攻击检测与防御机制在控制面与数据面交互的过程中会产生不可

忽视的延迟, 难以满足现今高速网络对检测实验和吞吐量的要求. 针对上述问题, 本文基于可编程交换机提出了一

种两段式的 DDoS 攻击与检测机制. 首先将数据包划分为观察窗口, 并设计了基于熵差的观察窗口级 DDoS 攻击

检测机制, 之后在攻击发生时采用一种基于源目地址计数值变化的攻击数据包过滤机制实现对 DDoS 攻击的实时

防御. 这一机制能够在无须控制面干预的情况下实现自动的 DDoS 攻击与检测, 同时, 通过多组 Count-Min Sketch

轮换、熵值累加更新等方法使这一机制能够满足真实环境中可编程交换机的计算与存储限制. 实验结果表明, 本

文所设计的机制在方法和实现上与现有工作相比有着较大的进步, 在多种类型的 DDoS 攻击下有更高的准确性.

References:

[1] Chadd A. DDoS attacks: Past, present and future. Network Security, 2018, 2018(7): 13–15. [doi: 10.1016/S1353-4858(18)30069-2]

[2] Kaur S, Kumar K, Aggarwal N, Singh G. A comprehensive survey of DDoS defense solutions in SDN: Taxonomy, research challenges,

and future directions. Computers & Security, 2021, 110: 102423. [doi: 10.1016/j.cose.2021.102423]

[3] Vishwakarma R, Jain AK. A survey of DDoS attacking techniques and defence mechanisms in the IoT network. Telecommunication

Systems, 2020, 73(1): 3–25. [doi: 10.1007/s11235-019-00599-z]

[4] Arelion. The 2021 DDoS threat landscape report. 2021. https://www.arelion.com/knowledge-hub/white-papers/ddos-threat-landscape-

report-2021.html

[5] Gutnikov A, Kupreev O, Shmelev V. DDoS attacks in Q4 2021. 2022. https://securelist.com/ddos-attacks-in-q4-2021/105784/

[6] Chen LG, Zhang YD, Zhao Q, Geng GG, Yan ZW. Detection of DNS DDoS attacks with random forest algorithm on Spark. Procedia

Computer Science, 2018, 134: 310–315. [doi: 10.1016/j.procs.2018.07.177]

[7] Hussain F, Abbas SG, Husnain M, Fayyaz UU, Shahzad F, Shah GA. IoT DoS and DDoS attack detection using ResNet. In: Proc. of the

23rd IEEE Int’l Multitopic Conf. (INMIC). Bahawalpur: IEEE, 2020. 1–6. [doi: 10.1109/INMIC50486.2020.9318216]

[8] Hauser F, Häberle M, Merling D, Lindner S, Gurevich C, Zeiger F, Frank R, Menth M. A survey on data plane programming with P4: